19/04/24 | Cyber

Biden menetapkan sosok CAIO (Chief Artificial Intelligence Officer)

Pada tanggal 28 Maret lalu telah diterbitkan Memorandum M-24-10 yang pokok bahasannya adalah: “Memajukan Tata Kelola, Inovasi, dan Manajemen Risiko untuk Penggunaan Kecerdasan Buatan oleh Badan”. Itu...

665

Membaca

11/04/24 | Cyber

Ancaman XSS dan peran WAF

Di antara serangan cyber yang mengeksploitasi metodologi injeksi skrip, Cross Site Scripting (XSS) tentunya merupakan salah satu yang paling terkenal dan dalam artikel singkat ini saya akan mencoba...

308

Membaca

05/04/24 | Cyber

Cara mengelabui pertahanan untuk melakukan serangan SQL dengan JSON

Seperti yang telah kita lihat sebelumnya, SQLi masih menakutkan meskipun usianya sudah tua. Jika ada yang melewatkan informasi dasar tentang SQLi, saya menyarankan mereka untuk melihat...

277

Membaca

02/04/24 | Cyber

Apa yang terjadi di komunitas Linux: xz backdoor, serangan kepercayaan!

Tiga hari yang lalu, pada tanggal 29 Maret 2024, serangan baru ditemukan: menyerang perangkat lunak sumber terbuka yang merupakan bagian dari paket utama Linux, XZ...

1565

Membaca

02/04/24 | Cyber

Risiko paparan online: peran Open-Source Intelligence

Dunia saat ini semakin berorientasi pada digitalisasi aset, seperti mata uang, kekayaan fisik dan intelektual, kontrak pintar, dan, yang lebih umum, data. Itu...

851

Membaca

25/03/24 | Cyber

“John Sang Pencabut”

John The Ripper, jangan bingung dengan "Jack the Ripper" (Bisa dikatakan Jack the Ripper) adalah alat Sumber Terbuka untuk mengaudit (mengendalikan) keamanan kata sandi dan...

939

Membaca

19/03/24 | Cyber

AI dan Cyber: keterampilan pemrograman apa yang dibutuhkan?

Walaupun kelihatannya sepele, pemrograman lahir sebagai respons terhadap permintaan agar mesin dapat melakukan tugas: manusia memerlukan antarmuka sederhana untuk...

541

Membaca

13/03/24 | Cyber

KTT Keamanan 2024 akan segera tiba!

Acara utama panorama keamanan siber di Italia akan diadakan di Milan antara tanggal 19 dan 21 Maret: KTT Keamanan. Diselenggarakan selama tiga hari konferensi, ...

170

Membaca

11/03/24 | Cyber

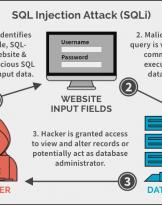

SQL Injection: selalu terkini meskipun sudah tua

Beberapa minggu yang lalu saya menerbitkan sebuah artikel berjudul: "Serangan Injeksi SQL: apa itu?", berpikir...

955

Membaca

06/03/24 | Cyber

Cyber dan Kecerdasan Buatan dalam aplikasi militer

“Perang Rusia-Ukraina, konflik Israel melawan Hamas” kata Wakil Menteri Pertahanan...

237

Membaca

04/03/24 | Cyber

Cloudflare diretas: mengapa dan oleh siapa?

Berita tentang peretasan Cloudflare keluar pada awal Februari. Dalam judul majalah yang kita baca...

1724

Membaca

26/02/24 | Cyber

Serangan Injeksi SQL: Apa itu?

Berapa kali Anda mendengar tentang SQL Injection dan berjanji pada diri sendiri untuk memahami apa itu SQL Injection, tanpa harus...

886

Membaca

19/02/24 | Cyber

Apa yang dimaksud dengan Digital Forensik

Di dunia sekarang ini kita semakin sering mendengar tentang insiden dunia maya, peretas, dan kelompok APT. Dalam hal ini...

425

Membaca

12/02/24 | Cyber

Pentingnya integritas data

Apa itu Pemantauan Integritas File? Alat apa yang digunakan saat ini? Dua pertanyaan yang memerlukan...

294

Membaca

08/02/24 | Cyber

Apa itu Firewall Aplikasi Web

Firewall Aplikasi Web, WAF untuk teman-teman, adalah aplikasi keamanan yang melindungi...

653

Membaca

25/01/24 | Cyber

Bagaimana UU AI akan mengatur Kecerdasan Buatan di UE dan apa dampaknya

“Saat hasilnya diumumkan, mata Lee Sedol berkaca-kaca. AlphaGo, sebuah kecerdasan...

999

Membaca

26/12/23 | Cyber

Selamat Siber 2024

Hari-hari terakhir bulan Desember 2023 berakhir dan biasanya sudah waktunya untuk mencatat tahun yang berakhir tetapi saya akan...

643

Membaca

15/12/23 | Cyber

Eng. Davide Ariu (Pluribus One): "Kita membutuhkan insinyur perangkat lunak yang unggul"

Seperti biasa, kami melanjutkan rangkaian wawancara dengan perusahaan Italia yang bergerak di dunia cyber dan banyak lagi...

887

Membaca

08/12/23 | Cyber

FSB telah terlibat dalam serangan siber terhadap Inggris selama bertahun-tahun

Inggris menuduh FSB melakukan kampanye peretasan dunia maya yang sudah berlangsung lama. Pemerintah Inggris menuduh Rusia...

1286

Membaca

01/12/23 | Cyber

Keamanan Nasional dan Teknologi: refleksi atas larangan Perancis menggunakan WhatsApp

Inisiatif pemerintah Prancis baru-baru ini untuk melarang penggunaan WhatsApp dan aplikasi perpesanan asing lainnya dengan…

2255

Membaca