Di antara serangan cyber yang mengeksploitasi metode injeksi skrip il Skrip Lintas Situs (XSS) ini tentunya salah satu yang paling terkenal dan dalam artikel singkat ini saya akan mencoba menjelaskan risiko dan peran penting yang dimainkan oleh alat bernama WAF (Web Application Firewall) sebagai garis pertahanan pertama terhadap serangan tersebut.

XSS adalah serangan, sebagaimana telah disebutkan, dari jenis injeksi, yaitu di mana skrip disuntikkan ke halaman web, membuatnya terinfeksi dan memungkinkan penyerang mencuri berbagai jenis data dari korban yang sedang menjelajah.

Pertama-tama, ada dua tipe utama XSS, yang disebut Tercermin dan Disimpan, yang terakhir juga disebut Gigih.

Dalam kedua kasus tersebut, tujuan serangan adalah untuk mengeksploitasi kerentanan di situs atau browser web dan membahayakan interaksi pengguna dengan aplikasi yang disebutkan di atas dan konsekuensinya dapat merugikan kedua belah pihak.

Di Tercermin XSS browser korban diserang, scriptnya terletak di a link berbahaya, sering dikirim ke korban melalui email, link yang tampaknya sah tetapi setelah diklik akan memulai skrip yang ditempatkan di dalamnya, membahayakan sesi pengguna dengan aplikasi yang digunakannya.

Data sesi, cookie, dan data sensitif lainnya akan segera dikirimkan ke penyerang.

Di XSS Tersimpan aplikasi diserang secara langsung dan biasanya kerentanan situs web yang menggunakan beberapa jenis formulir yang harus diisi pengguna dieksploitasi, setelah respons dari aplikasi, sepotong kode berbahaya yang telah dilampirkan oleh peretas ke situs diaktifkan oleh pengguna . Dalam kedua kasus tersebut, pengguna tetap tidak menyadari risikonya karena aplikasi tersebut tampak sepenuhnya sah.

Lo XSS Tersimpan ini tentu saja merupakan jenis serangan yang lebih kompleks dan berbahaya karena mempengaruhi setiap pengguna yang mengakses aplikasi yang rentan, peretas tetap bersembunyi dengan mencuri data sensitif untuk jangka waktu yang lama, oleh karena itu dinamakan "XSS yang persisten".

Jadi bagaimana kita bisa melindungi aplikasi web kita dari serangan jenis ini?

Seperti yang kita ketahui, perusahaan swasta dan badan publik mengandalkan berfungsinya layanan yang tersedia di web setiap hari. Keandalan danuptime Beberapa dari jasa tersebut sangatlah penting dan harus dilestarikan sebaik mungkin dan untuk menjamin keberadaannya sebagian besar dilindungi oleh sebuah teknologi yang sangat penting yaitu Firewall Aplikasi Web atau singkatnya, WAF.

WAF adalah bantuan penting dalam melindungi kami dari berbagai jenis ancaman eksternal, dari serangan jahat dan dari lalu lintas yang tidak diinginkan ke server kami, seperti perlindungan bot, penolakan layanan (DOS) jenis serangan injeksi, serangan cross site scripting (XSS) edisi Injeksi SQL dan banyak lagi.

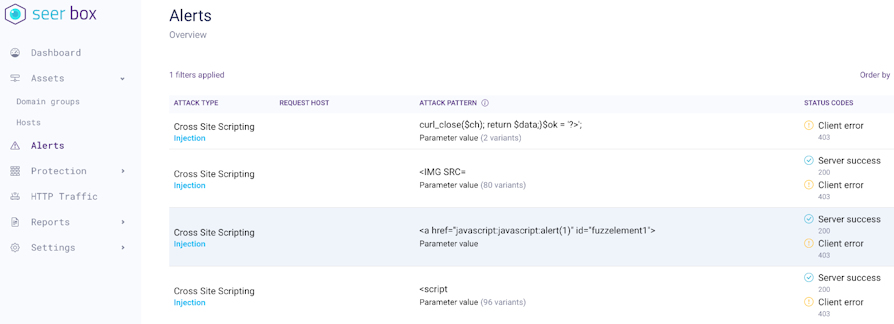

WAF harus dianggap sebagai garis pertahanan penting terhadap serangan tipe injeksiDengan memantau lalu lintas di tingkat aplikasi, mereka dapat mengidentifikasi salah satu serangan ini sebelum terlambat, memeriksa rangkaian karakter dan pola yang berpotensi membahayakan yang mungkin mengindikasikan serangan jenis ini.

WAF dapat mencegah atau menyadarkan kita bahwa serangan serupa sedang terjadi berkat pemfilteran "berbasis tanda tangan" yang berhasil memblokir sebagian besar permintaan jahat, tentunya seperangkat aturan dan daftar "tanda tangan berbahaya" ini harus selalu diperbarui.

Oleh karena itu, WAF dikelola oleh tim ahli yang bekerja untuk terus memperbarui pengetahuan tentang vektor serangan dan aturan untuk mencegahnya.

Tentu saja WAF tidak menawarkan perlindungan yang sempurna, potensi pertahanan terhadap serangan serupa, tetapi juga terhadap jenis serangan lainnya, berasal dari konfigurasi aturan yang benar yang digunakan.

WAF menganalisis dan mencegah apa yang diketahui, meskipun sayangnya metode yang sangat canggih dan belum pernah dilihat sebelumnya tidak akan dilaporkan, ada juga teknik memotong firewall yang sering memanfaatkan celah dalam konfigurasinya.

Untuk alasan ini beberapa WAF membantu pengguna untuk memeriksa karakteristik pengoperasian produk, memberikan informasi rinci tentang jenis lalu lintas yang diterima dari layanan yang dipantau dan parameter yang diterima, dan ini bukan fitur umum di setiap WAF, yang seringkali hanya menyediakan log dengan pemberitahuan terkait aktivasi aturan yang digunakan.

Selain itu, beberapa WAF fokus pada strategi penegakan perilaku yang sah dibandingkan pendekatan berbasis tanda tangan seperti yang dijelaskan sebelumnya, sebuah strategi yang dalam beberapa kasus dapat membuat perbedaan dan membantu secara signifikan proses mengidentifikasi serangan dan dikombinasikan dengan kemampuan untuk melakukan beberapa tindakan. WAF yang lebih kompleks, memulai penerapan patch virtual bahkan tanpa menghentikan layanan dapat memastikan waktu aktif yang jarang dapat dicapai oleh perangkat lunak yang kurang canggih.

https://owasp.org/www-community/attacks/xss/ untuk info lebih detail tentang xss

https://seerbox.it/ contoh WAF berbasis non-tanda tangan