Berbicara tentang anonimitas di internet dan menjelajahi Web Gelap Tor sering disebut. Dalam imajinasi umum, Tor dilihat baik sebagai metode komunikasi Internet untuk mengaktifkan anonimitas online dan sebagai alat untuk mengakses "jaringan gelap". Oleh karena itu perlu untuk mengklarifikasi beberapa mitos.

Perbedaan substansial pertama menyangkut fakta bahwa menjelajahi Web Gelap sangat berbeda dengan penjelajahan rahasia, juga disebut "penjelajahan pribadi", yang ditawarkan sebagai opsi di semua browser. Perbedaan ini harus ditekankan karena, terlalu sering, itu adalah subyek dari beberapa keyakinan yang salah: Penjelajahan penyamaran hanya memiliki keuntungan karena tidak menyimpan riwayat penelusuran, cookie, data situs, dan informasi yang dimasukkan dalam modul situs tetapi sangat jauh dari menjamin anonimitas nyata bagi peselancar.

Penyedia Layanan Internet melacak semua aktivitas dalam setiap kasus, mengetahui alamat IP dan dapat mengidentifikasi lokasi pengguna Internet.

Selain itu, penjelajahan penyamaran tidak mengizinkan kami dengan cara apa pun untuk memasuki Web Gelap yang mewakili dunia yang terpisah dari Web yang kita semua jelajahi.

Deep Web e Web Gelap mereka adalah dua dunia yang berbeda

Web Gelap e Deep Web mereka adalah dua dunia yang sangat berbeda dan dalam arti tertentu tidak berkomunikasi satu sama lain. Padahal, perlu dicatat bahwa kita semua rutin berlayar di Deep Web yang, menurut definisi, menunjukkan kumpulan halaman di web yang tidak diindeks oleh mesin pencari umum seperti Google, Bing, dll. Ini termasuk situs baru, halaman web konten dinamis, perangkat lunak web, situs pribadi perusahaan, jaringan peer-to-peer.

Kebalikan dari Deep Web itu disebut Web Permukaan yang terdiri dari halaman yang diindeks oleh mesin pencari. Karena itu, Dalam e Web Permukaan mereka adalah dua sisi mata uang yang sama dengan perbedaan bahwa yang pertama tidak diindeks dan, oleh karena itu, kita hanya dapat mencapainya jika kita mengetahui URL-nya. Mari kita pertimbangkan Deep Web halaman profil Facebook kami, serta halaman web kotak Hotmail kami dan situs web Penyedia Layanan Cloud di mana file kami disimpan serta banyak halaman perusahaan, pemerintah, keuangan untuk penggunaan internal saja, ada di web, tetapi tidak diindeks. Gambar, di mana web direpresentasikan sebagai gunung es, secara efektif menggambarkan konsep yang diungkapkan.

Il Web Gelap sebaliknya, ini adalah bagian yang sangat kecil dari web. Ini adalah dunia yang terpisah dan tidak dapat diakses yang bergantung pada Darknet yang merupakan jaringan tertutup untuk diakses yang memerlukan konfigurasi khusus. Yang utama Darknet Sleep:

- Freenet, sedikit digunakan;

- I2P;

- Tor, The Onion Router, yang kini menjadi yang paling terkenal dan digunakan dari jaringan ini.

Penting untuk menunjukkan bahwa menjelajahi Web Gelap itu tidak ada hubungannya dengan penjelajahan rahasia dari browser. Peramban tradisional, pada kenyataannya, tidak mengizinkan kami untuk mengakses Web Gelap. Untuk memasukkan Web Gelap kita membutuhkan alat yang sesuai. Browser yang paling terkenal dan digunakan adalah "Tor" yang kami coba jelaskan untuk mengenalnya lebih baik dan untuk menghilangkan mitos palsu: jelajahi Web Gelap itu tidak ilegal, kecuali digunakan untuk tindakan ilegal.

Tor

La Tor Jaringan Gelap itu telah ada sejak tahun 1998 ketika Angkatan Laut AS membuatnya menggunakan teknologi "perutean bawang" yang dikembangkan untuk menjamin anonimitas. Pada tahun 2006 diumumkan dan pada tahun yang sama lahir Tor Project Inc., sebuah organisasi nirlaba yang berbasis di Amerika Serikat. Ini adalah infrastruktur perangkat keras didedikasikan dan terdiri dari Server yang menjadi tuan rumah itu. Hari ini Tor dipimpin oleh Bruce Schneier, kriptografer dan teknolog keamanan terkenal di dunia yang blognya didedikasikan untuk topik keamanan cyber, adalah salah satu yang paling terkenal dan paling populer di dunia. Organisasi yang membentuk that Tor Project adalah, antara lain, Departemen Luar Negeri AS Biro Demokrasi, The Hak asasi Manusia dan Tenaga kerja. Oleh karena itu, saya akan mengatakan sudah jelas caranya Tor Project bukan asosiasi klandestin atau kejahatan dunia maya. Jauh dari itu, karena, bagaimanapun, dapat dibaca di situs: “Pertahankan diri Anda dari pelacakan dan pengawasan. Menghindari sensor ".

Untuk alasan ini, Tor adalah jaringan komunikasi yang paling banyak digunakan oleh jurnalis, aktivis politik, dan whistleblower negara yang kurang demokratis di mana perlu untuk menghindari sensor dan pengawasan untuk mengekspresikan pendapat seseorang. Fakta bahwa itu juga digunakan oleh "orang jahat" tidak mempengaruhi nilainya. Ini, tanpa diragukan lagi, adalah jaringan Darknet paling populer dan terkenal dan digunakan di seluruh dunia oleh lebih dari 750.000 pengguna Internet setiap hari.

Infrastruktur Tor

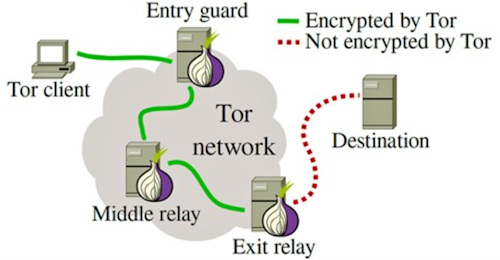

Jaringan Tor terdiri dari beberapa ribu Server tersebar di seluruh dunia. Secara khusus, kita berbicara tentang angka antara 6.000 dan 8.000 "relay" dan hampir 3.000 "jembatan", hampir semuanya dikelola oleh sukarelawan. Data penjelajahan tidak mengalir langsung dari klien ke Server tapi transitnya lewat i menyampaikan Tor beroperasi dari router, sehingga menciptakan sirkuit virtual terenkripsi berlapis, persis seperti "bawang", maka namanya Bawang.

Karena alasan ini, URL jaringan Tor memiliki TLD, Domain Tingkat Atas, yang bukan .com atau .it klasik, melainkan .onion. Saat Anda mulai menjelajah dengan membuka browser Tor, tiga node dipilih secara acak untuk membentuk rantai navigasi.

Di setiap langkah, komunikasi dienkripsi dan ini terjadi untuk setiap node. Selain itu, fakta bahwa setiap node di jaringan hanya mengetahui yang sebelumnya dan yang berikutnya membuat sulit untuk melacak klien awal. Ada tiga jenis menyampaikan dalam sistem navigasi Tor:

- penjaga / estafet tengah;

- relai keluar;

- jembatan

Seperti yang kami katakan, untuk alasan keamanan, lalu lintas Tor melewati setidaknya tiga menyampaikan sebelum mencapai tujuannya. Yang pertama adalah estafet penjaga, yang kedua adalah a estafet tengah yang menerima lalu lintas dan akhirnya meneruskannya kerelai keluar.

I menyampaikan perantara, penjaga dan tengah, hanya terlihat di dalam jaringan Tor dan, tidak seperti relai keluaran, tidak membuat pemilik menyampaikan sebagai sumber lalu lintas. Ini berarti bahwa menyampaikan perantara umumnya aman. Kami mungkin juga memilikinya di Server rumah kami, sehingga menjadi simpul infrastruktur Tor. Itu menyampaikan exit adalah simpul terakhir yang dilalui lalu lintas Tor sebelum mencapai tujuannya.

Layanan yang terhubung dengan klien Tor, seperti situs web, layanan obrolan, penyedia email, dll. mereka akan melihat alamat IP dari relai jalan keluar alih-alih alamat IP asli pengguna Tor. Ini berarti bahwa alamat IP dari relai jalan keluar yang ditafsirkan sebagai sumber lalu lintas.

Topografi jaringan Tor dilengkapi dengan i jembatan. Penting untuk diketahui bahwa struktur jaringan Tor menyediakan alamat IP dari of menyampaikan Tor bersifat publik. Oleh karena itu, jika pemerintah atau ISP ingin memblokir jaringan, mereka dapat dengan mudah melakukannya dengan memasukkan alamat IP node Tor publik ini ke daftar hitam. Untuk alasan ini ada saya jembatan yang, sebagai node yang tidak terdaftar dalam daftar publik sebagai bagian dari jaringan Tor, mempersulit pemerintah dan ISP untuk memblokir seluruh jaringan. ITU jembatan adalah alat penting untuk menghindari penyensoran di negara-negara yang secara teratur memblokir alamat IP semua menyampaikan Tor terdaftar secara publik, seperti China, Turki dan Iran.

Bahkan, mereka digunakan sebagai pengganti node entri, biasanya disebut sebagai Server negara tertentu, untuk mencegah ISP mengetahui bahwa Anda menggunakan Tor.

Untuk menggunakan Tor melalui i jembatan perlu mengetahui terlebih dahulu alamat setidaknya satu jembatan. Proyek Tor mendistribusikan alamat IP dari jembatan melalui berbagai cara, termasuk situs web dan email.

Jelas bahwa, dengan cara ini, adalah mungkin bahwa musuh juga memperoleh informasi ini dan karena alasan inilah, di luar tindakan perlindungan yang digunakan oleh Tor Project, hal terbaik adalah menemukan di negara lain orang atau organisasi tepercaya yang memelihara, bagi mereka yang memintanya, sebuah jembatan mendung "pribadi". Pada kasus ini, pribadi berarti bahwa jembatan dikonfigurasi dengan opsi PublishServerDescriptor 0. Tanpa opsi ini, file Tor Project akan mengetahui keberadaan jembatan dan dia bisa mendistribusikan alamatnya kepada orang lain yang, dengan demikian, akan mengambil risiko berakhir di tangan lawan.

Anda dapat mengatur penggunaan jembatan dari konfigurasi jaringan browser Tor.

Ketika jendela selamat datang muncul, klik tombol "+" dan di kotak dialog, di bawah "Pengaturan Tambahan" pilih "Konfigurasi Jaringan" dan kemudian pilih opsi "Konfigurasikan jembatan Tor atau proxy lokal".

Ketika jendela selamat datang muncul, klik tombol "+" dan di kotak dialog, di bawah "Pengaturan Tambahan" pilih "Konfigurasi Jaringan" dan kemudian pilih opsi "Konfigurasikan jembatan Tor atau proxy lokal".

I jembatan mereka kurang stabil dan cenderung memiliki kinerja yang lebih rendah daripada node entri lainnya.

Jaringan Tor bergantung pada sukarelawan yang menawarkan server dan bandwidth mereka. Oleh karena itu, siapa pun dapat membuat komputer mereka sendiri tersedia untuk membuat relai jaringan Tor. Jaringan Tor saat ini kurang bertenaga karena jumlah orang yang menggunakannya, yang berarti Tor membutuhkan lebih banyak sukarelawan untuk meningkatkan jumlah relai. Mengelola sebuah menyampaikan Tor, seperti yang dijelaskan pada halaman khusus situs Tor Project, Anda dapat membantu meningkatkan jaringan Tor dengan membuatnya:

- lebih cepat dan, akibatnya, lebih bermanfaat;

- lebih kuat terhadap serangan;

- lebih stabil jika terjadi pemadaman;

- lebih aman bagi penggunanya karena memata-matai banyak relai lebih sulit daripada memata-matai beberapa.

Ada satu aspek terakhir yang perlu dipertimbangkan, yang lebih aneh lagi dan yang merupakan masalah yang tidak dapat diabaikan: keselamatan datang dengan mengorbankan kecepatan. "Tur dunia" yang harus dilakukan oleh aliran data, seperti yang telah kami jelaskan, akan membuat navigasi menjadi lambat. Jadi, jangan berpikir untuk menggunakan Tor untuk streaming, berbagi file, atau untuk aktivitas yang membutuhkan aliran data besar.

Seberapa aman dan anonimkah Tor?

Secara teori itu harus aman dan menjamin anonimitas mereka yang menggunakannya. Dalam praktiknya ada keraguan - bahkan beralasan - tentang keamanannya yang sebenarnya. Di situs Proyek Tor yang sama, di halaman dukungan, untuk pertanyaan: "Apakah saya sepenuhnya anonim jika saya menggunakan Tor?", Jawaban berikut diberikan: "Secara umum, tidak mungkin untuk memiliki anonimitas total, bahkan dengan Tor. Meskipun ada beberapa praktik yang harus dilakukan untuk meningkatkan anonimitas Anda, saat menggunakan Tor, tetapi juga offline. Tor tidak melindungi semua lalu lintas internet komputer Anda saat Anda menggunakannya. Tor hanya melindungi aplikasi yang dikonfigurasi dengan benar, sehingga mereka dapat meneruskan lalu lintasnya melalui Tor ”.

Yang mengatakan, sementara Tor secara teori anonim, dalam praktiknya "simpul keluar", di mana lalu lintas meninggalkan protokol "bawang" yang aman dan didekripsi, dapat dibuat oleh siapa saja, termasuk lembaga pemerintah. Siapa pun yang mengelola node keluar kemudian dapat membaca lalu lintas yang melewatinya.

Dan pada kenyataannya, sayangnya, selama lebih dari 16 bulan, kami telah melihat penambahan Server ke jaringan Tor untuk mencegat lalu lintas dan melakukan serangan terhadap Pengupasan SSL kepada pengguna yang mengakses situs tempat cryptocurrency dioperasikan.

Serangan, yang dimulai pada Januari 2020, terdiri dari menambahkan Server ke jaringan Tor dan menandainya sebagai "relai keluaran", yang, seperti dijelaskan sebelumnya, adalah Server yang melaluinya lalu lintas meninggalkan jaringan Tor dan masuk kembali ke Internet publik setelah dianonimkan.

ini Server mereka berfungsi untuk mengidentifikasi lalu lintas ke situs web cryptocurrency dan melakukan a carry Pengupasan SSL, yang merupakan jenis serangan yang dirancang untuk menurunkan tingkat lalu lintas dari koneksi HTTPS terenkripsi ke HTTP teks biasa.

Hipotesis yang paling mungkin adalah bahwa penyerang menurunkan lalu lintas ke HTTP untuk mengganti alamat IP dari Server cryptocurrency dengan mereka sendiri dan dengan demikian membajak transaksi untuk keuntungan pribadi.

Serangan itu bukanlah hal baru dan telah terjadi didokumentasikan dan pertama kali diekspos tahun lalu, pada bulan Agustus, oleh peneliti keamanan dan operator simpul Tor yang dikenal sebagai Nusenus.

Pada saat itu, peneliti mengatakan bahwa penyerang telah berhasil membanjiri jaringan Tor dengan relai keluaran Tor berbahaya pada tiga kesempatan, membawa puncak infrastruktur serangan mereka menjadi sekitar 23% dari kapasitas keluaran seluruh jaringan Tor sebelum ditutup sejak Tim Tor.

Tapi dalam satu penelitian baru baru-baru ini diterbitkan dan dibagikan dengan Rekaman, Nusenu mengatakan meskipun operasi mereka diekspos ke publik, ancaman terus berlanjut dan masih berlangsung.

Menurut Nusenu, serangan mencapai dan melampaui seperempat dari seluruh kapasitas output jaringan Tor pada dua kesempatan di awal 2021, memuncak pada 27% pada Februari 2021.

Gelombang serangan kedua terdeteksi, sama seperti yang pertama, dan relay keluar Tor yang berbahaya telah dihapus dari jaringan Tor, tetapi tidak sebelum infrastruktur serangan itu hidup dan mencegat lalu lintas Tor selama berminggu-minggu atau berbulan-bulan.

Alasan utama serangan itu berhasil selama lebih dari setahun adalah karena aktor jahat menambahkan relai keluaran berbahaya "dalam dosis kecil" sehingga berhasil bersembunyi di dalam jaringan dan membangun infrastruktur jahat dari waktu ke waktu. .

Serangan terbaru terlihat, bagaimanapun, dengan cepat karena fakta bahwa kapasitas keluaran jaringan Tor telah berubah dari sekitar 1.500 relai keluaran sehari menjadi lebih dari 2.500, nilai yang tidak dapat diabaikan oleh siapa pun.

Meskipun lebih dari 1.000 telah dihapus Server, Nusenu juga mengatakan bahwa per 5 Mei 2021, penyerang masih menguasai antara 4% hingga 6% dari seluruh kapasitas keluaran jaringan Tor, dengan serangan dari Pengupasan SSL masih dalam proses.

Pada bulan Agustus 2020, Tor Project mengeluarkan sejumlah rekomendasi tentang bagaimana operasi situs web dan pengguna Tor Browser dapat melindungi diri mereka sendiri dari jenis serangan ini. Pengguna yang menggunakan browser Tor untuk mengakses cryptocurrency atau situs keuangan lainnya didorong untuk mengikuti saran yang diberikan di situs.

Jelas bahwa tidak ada infrastruktur yang tidak dapat diserang dan bahwa serangan itu semakin ditujukan untuk memukul area yang semakin diminati seperti, seperti yang dilaporkan dalam artikel, pasar cryptocurrency.

Singkatnya, tidak ada yang bisa dianggap aman. Bahkan tidak dengan penjelajahan rahasia.