Manusia, pada dasarnya, perlu berevolusi dan berkomunikasi.

Komunikasi merupakan salah satu aspek fundamental dalam pertumbuhan manusia dan hal ini tercermin dalam segala aktivitasnya. Setiap aktivitas manusia membutuhkan hubungan yang dipertahankan melalui Bahasa, apa pun jenisnya, dengan cara dan bentuk apa pun, terlepas dari aktivitas itu sendiri atau alat komunikasi yang digunakan. Sarana komunikasi yang digunakan oleh manusia telah berkembang dari waktu ke waktu menjadi semakin kompleks, hingga saat ini, memungkinkan manusia untuk berkomunikasi dalam jarak yang sangat jauh dan secara real time, berkat teknologi.

Kerahasiaan komunikasi selalu menjadi faktor fundamental yang diperlukan untuk kelancaran aktivitas manusia. Untuk menjamin kerahasiaan, lahirlah Kriptografi, yaitu Ilmu yang mempelajari metode untuk memastikan bahwa sebuah pesan hanya dapat dibaca oleh penerima yang berwenang. Kebutuhan ini sebenarnya sudah dirasakan pada zaman Romawi Kuno, ketika Julius Caesar, untuk menyampaikan perintah kepada pasukannya, menggunakan sandi sendiri yang sekarang dikenal sebagai "Cifrario di Cesare".

Cipher adalah alat yang dibuat khusus untuk "mengenkripsi" dan "mendekripsi" pesan melalui penggunaan algoritme sederhana. Cifrario di Cesare, hanya sebagai contoh, dapat digunakan untuk mengenkripsi teks dengan "memindahkan" huruf yang akan dienkripsi dengan tiga posisi ke kanan, dengan cara ini: Kata "HELLO", menjadi "FLDR" (membuka gambar untuk menjelaskan "perpindahan").

Bergerak mundur ke tiga posisi, teks "FLDR" yang tidak dapat dipahami kembali ke "CIAO".

Jelas algoritma ini sampai saat ini sangat "rentan" dan mudah diuraikan, dengan sedikit kesabaran bahkan dengan tangan, dari komputer sederhana.

Tetapi mari kita berhenti sejenak tentang konsep "algoritma yang rentan". Sangat mudah untuk melihat bagaimana, bahkan dari contoh yang diberikan, Kriptografi memainkan peran penting dalam berbagai Kampanye Militer, di setiap Zaman.

Jelas sekali dua pasukan yang sedang berperang mencoba untuk mencuri informasi satu sama lain, baik untuk dapat memprediksi dan memusnahkan strategi musuh sebelum pertempuran, dan untuk menemukan pergerakan mereka pada saat yang sama. Untuk memenuhi kebutuhan ini, lahirlah "kriptanalisis", yaitu seperangkat metode dan studi untuk mencoba menguraikan pesan tanpa mengetahui "kuncinya".

Masih mengacu pada Cipher Caesar, "kunci" yang digunakan oleh Julius Caesar adalah tiga (bersama-sama dengan searah jarum jam atau berlawanan arah jarum jam), atau jumlah posisi untuk "perpindahan" huruf-huruf alfabet.

Kunci yang berbeda kemudian mengembalikan teks yang berbeda sebagai hasilnya, ini berarti bahwa pengirim dan penerima harus memiliki kunci yang sama, satu untuk mengenkripsi dan mengirim pesan, yang lain untuk mendekripsi dan membacanya.

Dari sini diturunkan salah satu masalah utama dalam penggunaan jenis algoritma ini (kriptografi simetris): distribusi kunci.

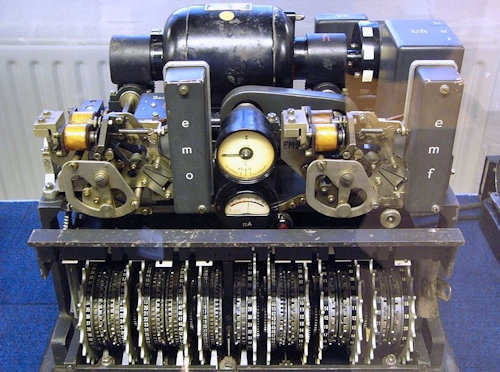

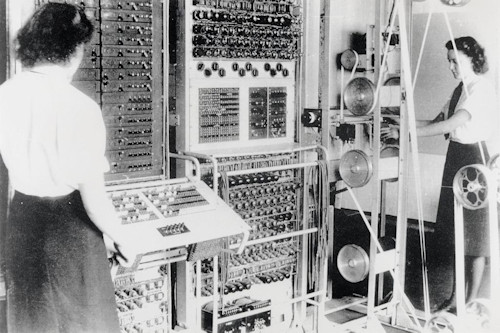

Mungkin contoh paling terkenal dari cryptanalysis yang dapat kita rujuk terjadi selama Perang Dunia Kedua, ketika Alan Turing menciptakan mesin "Colossus", kerabat yang sangat jauh dari komputer modern, yang dirancang untuk menguraikan pesan yang dienkripsi dengan mesin Enigma (pada kenyataannya, spesialisasinya, yaitu Lorenz SZ40 dan SZ42).

Mungkin contoh paling terkenal dari cryptanalysis yang dapat kita rujuk terjadi selama Perang Dunia Kedua, ketika Alan Turing menciptakan mesin "Colossus", kerabat yang sangat jauh dari komputer modern, yang dirancang untuk menguraikan pesan yang dienkripsi dengan mesin Enigma (pada kenyataannya, spesialisasinya, yaitu Lorenz SZ40 dan SZ42).

Sangat mudah untuk melihat bahwa melalui Cryptanalysis, jika Angkatan Darat berhasil menguraikan komunikasi musuh, ia dapat mencapai keuntungan yang sangat besar dan mendasar.

Dalam prakteknya, dalam kasus ekstrim, musuh tidak bisa lagi melakukan gerakan apapun atau menyiapkan strategi rahasia. Kemungkinan untuk "menghancurkan" algoritme yang digunakan untuk menjamin kerahasiaan musuh, telah menyebabkan peningkatan yang tak terhindarkan di antara para ahli matematika, dengan mereka yang telah mencoba membuat algoritme yang semakin kompleks dan mereka yang telah mencoba menguraikannya. Dalam periode itu, sebenarnya, satu-satunya sandi yang sempurna lahir, itu adalah satu-satunya sandi yang keamanan dan kesanggupannya telah dibuktikan secara matematis, One Time Pad.

Cipher Vernam, juga disebut "One Time Pad" (notebook sekali pakai), adalah algoritma enkripsi khusus, yang keamanannya telah dibuktikan secara matematis oleh Claude Shannon, seorang insinyur Amerika yang dianggap sebagai bapak Teori Informasi, di 1949.

Keamanan One Time Pad terjadi jika, dan hanya jika:

- Kuncinya setidaknya selama teks akan dienkripsi

- Kuncinya adalah "benar-benar acak", yaitu program yang menghasilkan angka tidak diperbolehkan. Ini karena perangkat lunak, untuk menghasilkan urutan bilangan acak, menggunakan algoritma yang dimulai dari "titik awal".

Titik awal ini (yang bisa berupa angka misalnya) berarti rangkaian angka yang dihasilkan tidak benar-benar acak. Untuk penyerang, dimungkinkan untuk menemukan "titik awal" dan dengan algoritma yang sama menghasilkan kembali semua nomor "acak" yang dihasilkan sebelumnya. Untuk alasan ini, perangkat lunak penghasil nomor didefinisikan sebagai "pseudo-random" atau "Pseudo-random".

- Kuncinya HARUS digunakan hanya sekali.

Ini menyebabkan masalah, karena sangat sulit untuk bertukar pesan yang sangat panjang, dan begitu "pembalut" selesai, kunci yang selalu benar-benar acak harus dibuat ulang, dan dipertukarkan dengan penerima.

Untuk mengatasi keterbatasan ini, "Asymmetric Cryptography" dirancang, menggunakan cipher "dengan kunci publik".

Jenis algoritme khusus ini, banyak digunakan untuk web dan komunikasi waktu nyata, seperti obrolan, mengharuskan seseorang dikaitkan dengan dua kunci, satu sangat pribadi (pribadi) dan satu lagi untuk dibagikan dengan semua orang (publik). Seorang lawan bicara dapat mengenkripsi pesan dengan kunci publik penerima, tetapi hanya penerima yang dapat membaca pesan tersebut, mendekripsinya berkat "kunci privat" miliknya. Karena semua cipher kunci publik mendasarkan keamanannya pada fungsi matematika yang kompleks, untuk mendekripsi pesan tanpa mengetahui kuncinya, diperlukan daya komputasi yang jauh lebih tinggi daripada mesin yang saat ini ada di pasaran, terbukti secara praktis tidak mungkin, meskipun secara teoritis dimungkinkan berkat a serangan brute-force (yaitu mencoba semua kombinasi yang mungkin) atau menggunakan jaringan komputer yang bersama-sama mencoba memaksa algoritme melalui kerentanan matematisnya.

Sampai saat ini, Kriptografi hadir hampir setiap saat dalam kehidupan kita, pikirkan contoh situs web yang menyediakan protokol "HTTPS", yaitu sistem pertukaran data antara browser kita, program yang kita gunakan untuk menavigasi Internet, dan situs web yang dikunjungi.

Contoh lainnya adalah enkripsi ujung-ke-ujung (misalnya enkripsi WhatsApp), yaitu sistem pertukaran yang memungkinkan hanya pihak yang berkepentingan untuk membaca konten komunikasi, dengan enkripsi ujung-ke-ujung, bahkan server Whatsapp sendiri dapat membaca konten dari pesan yang dipertukarkan. Namun, penting untuk diingat bahwa aplikasi Whatsapp dan aplikasi sejenis lainnya adalah kode tertutup, oleh karena itu tidak diberikan kepada publik untuk mengetahui operasi sebenarnya yang dilakukan aplikasi tersebut.

Adalah baik untuk diingat, pada kenyataannya, bahwa bahkan jika aplikasi tersebut diakui secara publik sebagai dapat diandalkan, bukanlah suatu misteri bahwa beberapa pemerintah mungkin meminta perusahaan yang tertarik untuk mengimplementasikan backdoors (secara harfiah "port layanan" untuk membaca pesan) atau protokol seperti "protokol hantu" (yaitu, "lawan bicara hantu", dalam hal ini pemerintah, yang, sebagai bagian dari percakapan, dapat membaca pesan tanpa usaha).

Sangat mudah untuk melihat bahwa perlombaan untuk teknologi tidak memiliki rem dan ini mungkin menunjukkan bahwa seiring berjalannya waktu, cipher ini dapat "rusak" berkat daya komputasi dan prosesor yang semakin kuat, itulah sebabnya kami menjalankan perlindungan dengan memperbarui algoritme atau membuatnya yang baru, lebih tahan dan aman.

"Mengejar satu sama lain" ini, bagaimanapun, dapat mengalami perubahan besar, berkat teknologi baru yang muncul pada tahun-tahun ini, yang benar-benar dapat mengubah dunia komunikasi dan kriptografi, atau "Quantum Computing".

Komputer Quantum adalah jenis komputer baru, yang memanfaatkan prinsip-prinsip Mekanika Kuantum untuk dapat menjalankan operasi dan memproses informasi. Nyatanya, agar bisa berfungsi, Komputer Quantum tidak menggunakan bit biasa, melainkan "qubit" atau "bit kuantum". Qubit berbeda dari bit "klasik" karena ia bukan "0" atau "1" sederhana, melainkan mengkode informasi berdasarkan status atom yang diamati.

Sebagai contoh, bit biasa dapat diwakili oleh lemparan koin di "kepala atau salib" klasik.

Hasil peluncuran mewakili "0" atau "1", yang akan menyandikan bit.

Sekarang bayangkan mengambil koin yang sama, dan memutarnya pada dirinya sendiri, dan bayangkan koin itu tidak pernah berhenti. Koin akan memiliki dua status, yang dapat direpresentasikan sebagai informasi biner "0" atau "1". Mata uang yang sama dapat ditemukan, namun, dalam "superposisi keadaan", yaitu status "0" dan "1" dapat digabungkan satu sama lain untuk memberikan kehidupan pada sejumlah status baru.

Kombinasi ini, yang merupakan prinsip superposisi negara, memungkinkan untuk memperluas pengkodean informasi, memungkinkan secara eksponensial untuk memperluas kemungkinan perhitungan.

Prinsip superposisi adalah postulat pertama mekanika kuantum. Ini menyatakan bahwa dua atau lebih "keadaan kuantum" dapat ditambahkan (ditumpangkan), menghasilkan keadaan kuantum yang valid. Selanjutnya, setiap negara adalah jumlah (tumpang tindih) dari beberapa keadaan kuantum.

"Negara kuantum" atau "negara kuantum" adalah representasi matematis dari sistem fisik, atau "bagian dari alam semesta" atau sebuah fenomena, objek penelitian.

Berdasarkan prinsip-prinsip Mekanika Quantum, sistem yang sangat kompleks telah dibangun, yang disebut "Komputer Quantum".

Realisasi pertama sistem ini tanggal kembali ke 2001, ketika IBM menciptakan komputer kuantum pertama di 7 qubit.

Di 2007, perusahaan "D-Wave Systems" menyadari prosesor kuantum pertama di 16 qubit.

Selalu Sistem D-Wave, menyadari dalam 2011 "D-Wave One", yaitu komputer dengan qubit 128, prosesor kuantum pertama yang dipasarkan.

Selalu Sistem D-Wave, menyadari dalam 2011 "D-Wave One", yaitu komputer dengan qubit 128, prosesor kuantum pertama yang dipasarkan.

Dalam 2013 "D-Wave Two" diproduksi, prosesor untuk 512 qubit.

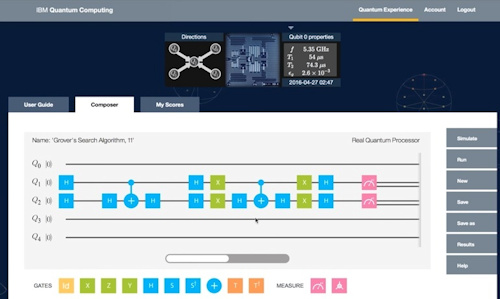

Antara 2016 dan 2019, IBM memberikan apa yang disebut "Pengalaman Kuantum", yang merupakan platform di Cloud, yang menyediakan prosesor dan jaringan kuantum.

Kedua platform (D-Wave dan IBM) sangat berbeda satu sama lain.

Secara detail, D-Wave Two terdiri dari sirkuit superkonduktor.

Setiap superkonduktor mewakili qubit.

Sistem ini dipertahankan pada suhu -271 derajat Celcius.

Ketika suhu naik, elektron dapat berputar pada diri mereka sendiri, dengan probabilitas yang sama, searah jarum jam dan berlawanan arah jarum jam, sehingga menghasilkan superposisi keadaan, yang diperlukan untuk berfungsinya komputer kuantum.

IBM Quantum Experience, di sisi lain, menghadirkan infrastruktur Cloud yang terhubung yang memungkinkan Anda memprogram hingga 5 qubit dan menjalankan perangkat lunak kuantum Anda sendiri pada prosesor kuantum, atau pada simulator yang terhubung di Cloud. Quantum Experience memungkinkan pembuatan perangkat lunak kuantum hingga 5 baris "kode", satu per qubit.

IBM Quantum Experience, di sisi lain, menghadirkan infrastruktur Cloud yang terhubung yang memungkinkan Anda memprogram hingga 5 qubit dan menjalankan perangkat lunak kuantum Anda sendiri pada prosesor kuantum, atau pada simulator yang terhubung di Cloud. Quantum Experience memungkinkan pembuatan perangkat lunak kuantum hingga 5 baris "kode", satu per qubit.

Sangat mudah untuk melihat bagaimana "quantum rush" telah dimulai, tetapi mengapa ini terjadi?

Alasan utama perlombaan menuju "bit kuantum" ini, dapat ditemukan dalam perang, atau "penaklukan" informasi musuh. Siapapun yang memiliki kepentingan militer mencoba untuk "menghancurkan" sistem kriptografi musuh, dan kekuatan komputasi yang sangat besar dari komputer kuantum tampaknya menjanjikan keajaiban. Seperti teknologi lainnya, bagaimanapun, setiap alat dapat digunakan baik oleh penyerang maupun bek.

Tapi mari kita kembali sejenak ke Perfect Cipher, One Time Pad.

Cipher ini tidak umum digunakan, karena distribusi kunci merupakan masalah yang tidak dapat diselesaikan dengan mudah di jaringan komputer normal. Oleh karena itu, kemungkinan menggunakan One Time Pad dengan cara yang belum pernah dilihat sebelumnya dipelajari melalui prinsip mekanika kuantum yang sama.

Dua peneliti dan profesor universitas (Geraldo A. Barbosa - Universitas California Selatan dan Jeroen van de Graaf - Universite de ´Montreal) di 2015 mempresentasikan sistem penciptaan dan distribusi utama untuk One Time Pad, memanfaatkan "kebisingan" yang ada di kabel serat optik ke bagian foton.

Kebisingan adalah gangguan, sedikit perubahan, dibandingkan dengan sinyal aslinya.

Kebisingan itu sangat acak sehingga dapat digunakan untuk menghasilkan jumlah kunci yang tidak terbatas dan juga untuk mendistribusikannya dengan mudah, memecahkan masalah Pad Sekali Waktu yang disajikan sejauh ini.

Yang disebut "Distribusi Kunci Kuantum" atau QKD juga telah dirancang untuk penggunaan One Time Pad. Melalui Distribusi Kunci Kuantum, dimungkinkan, melalui prinsip-prinsip mekanika kuantum, untuk menghasilkan kunci dan mendistribusikannya dengan aman, ini karena setiap pengukuran pada sistem kuantum mengubah keadaannya (prinsip ketidakpastian), akibatnya lawan bicara akan segera menemukan bahwa seseorang mencoba untuk menangkap kunci terdistribusi (dan jelas, karena pengukuran diubah, kunci yang "ditangkap" tidak akan menjadi kunci yang benar).

Adapun penggunaan militer, skenario terus berkembang.

Jika di 2016 China telah meluncurkan satelit pertama, Micius, untuk komunikasi kuantum ke orbit, kemungkinan sistem baru ini sedang dipelajari di seluruh dunia.

Secara rinci, satelit Micius (nama yang diambil dari seorang filsuf Cina kuno) adalah satelit eksperimental pertama yang menjadi bagian dari proyek yang jauh lebih besar yang disebut "QUESS" (Quantum Experiments at Space Scale), sebuah proyek penelitian internasional di bidang fisika kuantum. . Tujuan dari proyek ini adalah untuk menghadirkan jaringan kuantum terenkripsi antara Asia dan Eropa pada tahun 2020, dan pada tahun 2030 untuk memperluas jaringan ini secara global.

Proyek QUESS bertujuan untuk menciptakan jaringan yang tidak hanya "secara kriptografis" aman, tetapi juga tidak mungkin untuk disadap, dan ini dimungkinkan berkat prinsip fisika kuantum lain yang tidak ada dalam fisika klasik, yang disebut "keterjeratan".

Keterikatan kuantum adalah fenomena yang terjadi dalam kondisi tertentu di mana "keadaan" kuantum tidak dapat dipelajari atau dijelaskan secara individual, tetapi hanya sebagai "superposisi negara".

Dari sini dapat disimpulkan bahwa pengukuran keadaan juga menentukan nilai orang lain secara bersamaan.

Sekelompok peneliti Glasgow berhasil memotret keterjeratan antara dua foton (gambar).

Berkat fenomena khusus ini, proyek QUESS dapat melakukan teleportasi foton pertama berkat satelit Micius. Proyek QUESS saat ini sedang dalam pengembangan, dan meskipun ada batasan (jaringan tidak dapat digunakan dengan adanya sinar matahari), panggilan video pertama di jaringan kuantum dilakukan pada tahun 2016. Oleh karena itu, mendapatkan supremasi di bidang ini bisa memiliki keunggulan besar dibandingkan pesaing.

Berkat fenomena khusus ini, proyek QUESS dapat melakukan teleportasi foton pertama berkat satelit Micius. Proyek QUESS saat ini sedang dalam pengembangan, dan meskipun ada batasan (jaringan tidak dapat digunakan dengan adanya sinar matahari), panggilan video pertama di jaringan kuantum dilakukan pada tahun 2016. Oleh karena itu, mendapatkan supremasi di bidang ini bisa memiliki keunggulan besar dibandingkan pesaing.

Mengingat kekuatan komputasi komputer kuantum dan risiko nyata yang tidak dapat ditahan oleh cipher yang saat ini digunakan, para kriptografer mempelajari algoritme, yang secara khusus dibuat untuk menahan komputer yang sangat canggih ini. Dari studi ini, lahirlah istilah "kriptografi pasca-kuantum".

Namun, ada algoritma yang sudah bisa menahan serangan komputer kuantum jika digunakan dengan kunci yang cukup panjang.

Salah satunya adalah AES, atau Advanced Encryption Standard, yang digunakan oleh Pemerintah Amerika untuk melindungi dokumen-dokumen yang diklasifikasikan sebagai "rahasia", dapat digunakan oleh siapa saja dan dimasukkan dalam berbagai Kerangka, atau paket, untuk pengembang, untuk buat perangkat lunak.

Berbagai perusahaan, seperti Microsoft dan IBM, juga merilis simulator komputer kuantum kepada masyarakat umum, untuk mempelajari cara memprogram pada jenis mesin ini.

Microsoft juga telah merilis bahasa khusus, yang disebut "Q #" (Q-tajam) dan latihan, yang disebut "Katas", untuk mempelajari cara menggunakan teknologi baru ini.

Apakah kamu siap untuk masa depan? ... karena, bagaimanapun, itu sudah ada di sini!

Untuk memperdalam:

https://www.dwavesys.com/home

https://www.research.ibm.com/ibm-q/

https://docs.microsoft.com/en-us/quantum/language/?view=qsharp-preview

http://www.difesaonline.it/evidenza/cyber/difendersi-dai-computer-quanti...

http://www.difesaonline.it/evidenza/eventi/enigma-la-macchina-cifrante-c...ò-the-event-of-2agm

https://arxiv.org/abs/1406.1543

https://en.wikipedia.org/wiki/Q_Sharp

https://cloudblogs.microsoft.com/quantum/2018/07/23/learn-at-your-own-pa...

http://www.difesaonline.it/recensioni/andrew-hodges-alan-turing-storia-d...