Anda akan menerima setidaknya satu kali surel di mana beberapa tokoh, seorang pejabat dari bank yang tidak ditentukan di negara acak, meminta Anda untuk beberapa ribu dolar untuk membuka kunci praktik di mana Anda akan menemukan jutawan dari dari waktu ke waktu.

Jenis email ini biasanya ditandai sebagai Spam dan mereka adalah contoh bagaimana penyerang mencoba mengeksploitasi kerentanan terbesar dari sistem komputer, yaitu manusia.

Jenis serangan ini disebut "Phishing”, Atau upaya untuk mengeksploitasi kredibilitas nama atau logo untuk membujuk korban untuk memberikan informasi pribadi atau kredensial, yang dikumpulkan oleh penyerang dan dieksploitasi atau dijual kembali.

Il Phishing itu bukan teknik IT berpemilik, pikirkan misalnya penipuan terhadap orang tua, di mana penyerang berpura-pura menjadi karyawan perusahaan yang menyediakan layanan untuk dapat memasuki rumah, atau diberikan melalui penipuan kode rahasia ditunjukkan pada tagihan.

Di bidang IT, the Phishing itu banyak digunakan tidak hanya untuk mencuri perbankan atau kredensial sosial, tetapi juga untuk menyebarkan malware (jenis teknik ini disebut "malspam.dll").

Biasanya, juga karena emosi manusia normal, kita cenderung tidak memberi bobot Phishing, atau kita cenderung berpikir bahwa "Saya sangat kebal terhadapnya ... Saya dapat mengenalinya".

Nah, sarannya adalah untuk selalu curiga, dan jangan pernah menganggap enteng upaya serangan ini, karena beberapa bisa sangat rumit.

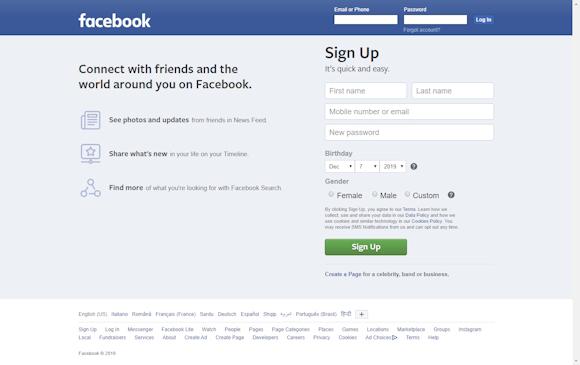

Ambil, misalnya, halaman ini (gambar aperture - tautan: https://loremitalia.altervista.org/testp/):

Ini adalah salinan "pixel-perfect" dari halaman muka Facebook, dibuat khusus untuk saya untuk artikel ini.

Jika saat ini saya meluncurkan kampanye Phishing ditargetkan untuk pengguna Amerika yang terkenal Social Network, berapa banyak korban yang bisa saya lakukan?

Saya juga ingin mempublikasikan demonstrasi (meskipun hanya fasad, saya jelas tidak memasukkan fungsi pengambilan data) untuk juga mendemonstrasikan kesederhanaan serangan semacam itu.

Untuk menghasilkan serangan serupa itu sudah cukup:

- Ambil "aset" dari situs (sekitar 30 detik).

- Ubah kode HTML ke minimum untuk membuatnya kompatibel, terlihat dan "dinavigasi" di luar server Platform (sekitar 60 detik).

- Unggah ke tuan (sekitar 15 detik).

- Ubah htaccess (kita akan lihat apa itu - sekitar 20 detik kemudian).

Bagi mereka yang melakukan serangan "untuk bisnis" seperti itu, memasukkan fungsi backup data membutuhkan waktu maksimal 10 menit.

Dalam praktek, berjalan dengan tenang dan mengurus "konten", ahli "phisher" dapat membangun kampanye yang sukses dalam seperempat jam.

Dengan teknik serupa, kampanye juga dapat dibuat untuk aplikasi web yang dibuat kerangka suka modern Kaku, Bereaksi o Pandangan.

L '.htaccessitu juga tidak hanya itu.

I kerangka Hal tersebut di atas dibuat untuk memudahkan pengembang dalam membuat aplikasi yang langsung berfungsi sebagai aplikasi multi platform, pada perangkat yang berbeda, dan yang segera mendukung desain yang "responsif", yaitu segera beradaptasi dengan layar dengan berbagai format dan ukuran.

Mengingat strukturnya, aplikasi dieksekusi langsung di browser, sehingga menghindari pekerjaan berat oleh server.

Komponen yang memungkinkan aplikasi untuk bekerja disebut "pekerja layanan".

Struktur aplikasi dibuat dengan dewa kerangka itu bisa sangat kompleks dan terstruktur dalam berbagai sub-folder.

Jelas itu phisher dia tidak bisa selalu mereproduksi pekerja layanan dengan sempurna (hampir tidak pernah mengatakan yang sebenarnya), jadi dia bekerja untuk mengunduh "aset" dari situs.

"Aset" adalah file CSS dan Javascript (CSS adalah bahasa yang menggambarkan bagaimana grafik situs harus ditampilkan - dapat dibandingkan dengan "mesin grafis" untuk halaman web, sementara Javascript memungkinkan berbagai komponen untuk bekerja, untuk contoh saya pop-up yang muncul di situs untuk membuat kami menerima saya kue).

Himpunan HTML, CSS dan Javascript memungkinkan situs berfungsi persis seperti seharusnya, jadi begitu phisher memiliki komponen ini, struktur aplikasi, dan halaman beranda untuk ditampilkan, ia tidak perlu melakukan apa pun selain memuat "struktur simulasi" ini di dalam tuan dan ubah.htaccess.

File ".htaccess"(titik di depan bukan kesalahan), adalah file konfigurasi yang mengatakan iklan Apache (A web server) bagaimana folder atau seluruh aplikasi PHP seharusnya bekerja.

PHP adalah bahasa pemrograman untuk web yang memungkinkan Anda membuat aplikasi yang, tidak seperti kerangka di atas, adalah "sisi server", yaitu semua operasi dilakukan oleh Server dan tidak sejak itu Browser.

Apache mendukung aplikasi PHP, dan melalui file ".htaccess" phisher katanya untuk Apache di mana mendapatkan halaman beranda.

Dengan cara ini, betapapun kompleksnya struktur aplikasi, maka phisher dia dapat menghormatinya, dapat "mereproduksi" halaman mana pun yang diinginkannya (menghindari kesalahan gambar apa pun).

Serangan seperti itu sangat sulit untuk dihindari jika Anda tidak terlalu berhati-hati, tetapi jika Anda berada di depan komputer Anda, Anda masih dapat memeriksa alamat browser.

Untuk demonstrasi ini, misalnya, Anda dapat membacanya https://loremitalia.altervista.org/testp/ yang tentu saja bukan alamat Facebook.

Tetapi apakah kita benar-benar merasa aman hanya dengan memeriksa tautannya?

Secara umum, sarannya adalah untuk selalu memperhatikan data apa yang Anda masukkan dan di mana, tetapi tidak selalu begitu sederhana.

Dimungkinkan untuk melihat pencurian data, karena dalam kebanyakan kasus begitu kredensial telah dimasukkan, Pengguna diarahkan ke halaman kesalahan, ini karena sisa struktur situs web dan informasi yang harus diakses pengguna tidak (belum) dikenal yang tidak dapat diperbanyak.

Jika Anda tidak menyadari bahwa Anda telah jatuh ke dalam perangkap, konsekuensinya bisa serius: biasanya tujuannya adalah pencurian data pribadi atau industri, pencurian rincian bank atau (via malspam.dll), menginfeksi perangkat Pengguna untuk membuatnya tanpa sadar membuat "kaki tangan" dari penjahat (jaringan jenis ini, dibentuk oleh PC "zombie" yang dikendalikan oleh penyerang jarak jauh, disebut "botnet").

Karena keseriusan konsekuensi ini, selalu disarankan untuk berhati-hati mengamati tautan halaman tempat Anda menjelajah, pengirim surel yang Anda terima dan tautan apa pun yang ditampilkan.

Berkali-kali, untuk mengetahui apakah itu scam, cukup klik dengan tombol kanan mouse, klik "salin alamat" dan tempel di notepad. Anda akan segera melihat apakah itu tautan asli atau penipuan.

Jika Anda menerima email berulang jenis ini, Anda dapat mengirim laporan, melalui prosedur tertentu, melalui situs web https://www.commissariatodips.it/

Terkadang itu tidak cukup, dan kerentanan perangkat lunak yang tak terhitung jumlahnya, atau aplikasi jahat, membantu orang jahat.

Sebagai contoh, saat di komputer kita dapat menginstal perangkat lunak anti-virus, anti-spam, dan "reputasi" yang membantu kita membedakan apakah kita menjelajah di situs yang aman atau tidak, masalah ini berubah untuk perangkat seluler.

Melindungi navigasi pada smartphone jauh lebih sulit, baik karena tidak ada suite perlindungan yang dikembangkan dengan baik, dan karena pada smartphone kita terhubung ke "aplikasi", yang memandu kita menuju layanan yang telah kita minta.

Aplikasi (dari layanan apa pun) biasanya sangat diuji sebelum dirilis dan umumnya menerima pembaruan konstan, tetapi seperti yang kita ketahui mereka "mendasarkan" fondasinya pada sistem operasi smartphone, yang mewakili ekosistem yang jauh lebih besar dan lebih banyak. rentan terhadap kerentanan.

Sebagai contoh, kerentanan baru-baru ini telah diungkapkan yang disebut "strandhögg”, Yang memengaruhi semua versi Android.

Kerentanan khusus ini mengeksploitasi sistem multitasking dari sistem operasi, yaitu, sistem yang memungkinkan beberapa aplikasi terbuka secara bersamaan.

Kerentanan, tepatnya, mengeksploitasi kontrol sistem tertentu Android disebut "taskAffinity", yang memungkinkan aplikasi (bahkan berbahaya), untuk mengasumsikan "identitas" apa pun dalam sistem multitask yang disebutkan di atas.

Dengan mengeksploitasi kerentanan ini, untuk aplikasi jahat, dimungkinkan untuk "menggantikan" (secara teknis "pembajakan" dilakukan) dari aplikasi asli.

Ini memungkinkan Anda untuk mengarahkan pengguna ke layar palsu dan dengan demikian dapat mencuri kredensial, tetapi juga untuk mengatasi otentikasi dua faktor (misalnya, kami memikirkan aplikasi perbankan dan SMS kontrol).

Sekali lagi, phisher itu dapat mencuri data kami dan jauh lebih kompleks bagi pengguna untuk menyadari apa yang terjadi.

Namun, benar juga bahwa aplikasi jahat harus diinstal pada smartphone korban, oleh karena itu perlu memperhatikan apa yang diinstal.

Perusahaan seperti Google dan Apple, yang mengelola pasar terbesar saat ini di pasar, secara sistematis menghapus beberapa aplikasi jahat, tetapi pengguna harus selalu sangat berhati-hati untuk tidak memiliki masalah.

Sekarang mari kita pikirkan tentang apa yang bisa dilakukan serangan Phishingkali ini menargetkan seluruh negara bagian.

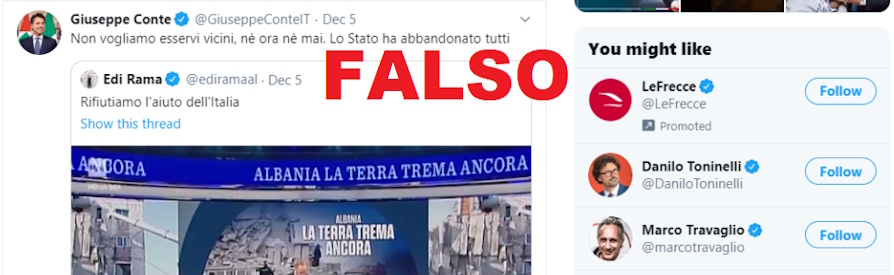

PERHATIAN: SCREENSHOT YANG BERIKUT ADALAH SALAH, DAN ITU MENCIPTAKAN TUJUAN SEBAGAI DEMONSTRASI.

Seperti disebutkan sebelumnya ini adalah palsu, dan itu hanya demonstrasi yang dibuat khusus untuk artikel, tetapi mari kita analisa secara detail:

Seperti yang bisa Anda bayangkan, jika ini benar menciak, skandal dan kemungkinan gangguan hubungan antara kedua negara akan terjadi.

Tapi kita tahu itu tidak nyata, itu hanya demonstrasi, tetapi mengapa melakukannya?

Serangan dunia maya tidak pernah bersifat kebetulan, dan seringkali berakar pada situasi geopolitik negara-negara yang terlibat.

Serangan dunia maya semacam ini murah, tidak menimbulkan korban dan hampir tidak dapat dikaitkan, oleh karena itu berguna untuk menciptakan tekanan terhadap suatu bangsa, menciptakan destabilisasi yang terkendali dan pada saat yang sama menjaga saluran diplomatik tetap terbuka.

"Palsu" seperti tangkapan layar di atas, dapat berguna untuk membuat destabilisasi dalam opini publik.

Saat seseorang pergi untuk memeriksa keberadaan menciak, orang mungkin selalu berpikir itu telah dihapus, menjaga keraguan tetap hidup.

Perilaku ini, khas dari berita palsu, berguna untuk menciptakan keretakan dalam opini publik yang, tergantung pada preferensi politik, mungkin percaya atau tidak percaya bahwa postingan itu benar.

Teknik ini juga dapat digunakan untuk "mengalihkan" opini publik tentang masalah tertentu.

Untuk memaksimalkan efektivitas kampanye semacam itu, teknik yang relatif baru disebut "deepfake".

Il deepfake adalah teknik khusus yang memungkinkan Anda untuk memproses gambar dengan melapiskan dan memodifikasi gambar asli melalui Kecerdasan Buatan, sehingga menciptakan kesalahan yang tidak dapat dibedakan dari gambar asli.

Teknik ini banyak digunakan, dan kasus deepfake ditayangkan oleh program Striscia la Notizia (tautan ke video: https://www.youtube.com/watch?v=E0CfdHG1sIs)

Untuk membuat video deepfake perlu untuk menggunakan kartu video NVIDIA yang mendukung arsitektur CUDA, yaitu, yang memungkinkan pemrosesan perhitungan secara paralel.

Saat ini, oleh karena itu, cukup menggunakan komputer gaming biasa, dan perangkat lunak yang dapat ditemukan di internet.

Adalah normal untuk mengharapkan bahwa, bagi mereka yang memiliki sumber daya yang cukup, sangat mudah untuk membuat struktur, kampanye, dan halaman / gambar / video yang dibuat dengan sangat baik sehingga menghasilkan serangan skala besar dan sangat efektif.

Anda masih dapat melindungi diri dari semua ini, dan saya ingin membuat saran: seperti yang Anda lihat, betapapun rumitnya operasinya, di sini target serangan itu bukan mesin tapi satu orang, yang mewakili "kerentanan" terbesar, karena pengalaman dan emosi seseorang bisa mempengaruhi penilaian.

Untuk mempertahankan diri, perlu "tetap mengikuti perkembangan", tanpa prasangka yang ditentukan oleh warna politik atau preferensi pribadi, menganalisis berbagai situasi sesuai dengan akal sehat sendiri, bertanya, agar tidak menjadi korban penipuan atau untuk menghindari bermain permainan orang-orang yang menggambar. mendapat untung dari destabilisasi.

Untuk memperdalam:

https://promon.co/security-news/strandhogg/

https://it.wikipedia.org/wiki/Phishing

https://it.wikipedia.org/wiki/Deepfake

https://it.wikipedia.org/wiki/Rete_neurale_artificiale