Mengurai produk keamanan siber, membandingkannya, lalu memilihnya sama sekali tidak mudah, bahkan bagi para ahli. Penting untuk mempertimbangkan banyak faktor berbeda yang terkait dengan ancaman dunia maya dan mengontekstualisasikannya dalam model bisnis spesifik perusahaan, untuk memprioritaskan tindakan mitigasi dengan nilai tambah tertinggi.

Siapa pun yang menawarkan layanan web, dan kita berbicara tentang hampir semua organisasi yang menawarkan layanan online, akan mengajukan pertanyaan setidaknya sekali: Bagaimana cara melindungi mereka?

Firewall, khususnya yang disebut "generasi terbaru" - generasi selanjutnya firewall, memiliki kemampuan untuk memeriksa dan memfilter lalu lintas dari level terendah (fisik) hingga tertinggi (aplikasi) dari tumpukan ISO / OSI1. Namun, ketika datang ke aplikasi web (program / perangkat lunak yang mendasari semua layanan online), mereka memiliki fungsionalitas yang agak terbatas. Misalnya, mereka mungkin tidak dapat bertindak sebagai "terminator sesi", yang berarti mereka dapat memeriksa lalu lintas HTTPS, mendekripsinya untuk sementara, dan kemudian mengenkripsinya kembali ke mesin tempat aplikasi web benar-benar berjalan. Atau mereka mungkin tidak menangani protokol enkripsi tertentu dengan benar (mis. TLSv.3 terbaru)2), protokol HTTP (misalnya versi 2), atau analisis bidang permintaan/tanggapan HTTP dan isi permintaan/tanggapan tersebut. Dalam kasus ini, analisis lalu lintas web menjadi sangat terbatas, jika bukan tidak mungkin.

Sederhananya, firewall (generasi berikutnya) tidak sepenuhnya "memahami" informasi yang dipertukarkan oleh aplikasi web dan oleh karena itu tidak dapat melindunginya secara memadai dari serangan, terutama yang "sekali tembak" yang juga mencakup satu permintaan jahat, dan pemfilteran tingkat terendah (misalnya berdasarkan alamat IP sumber) tidak memadai.

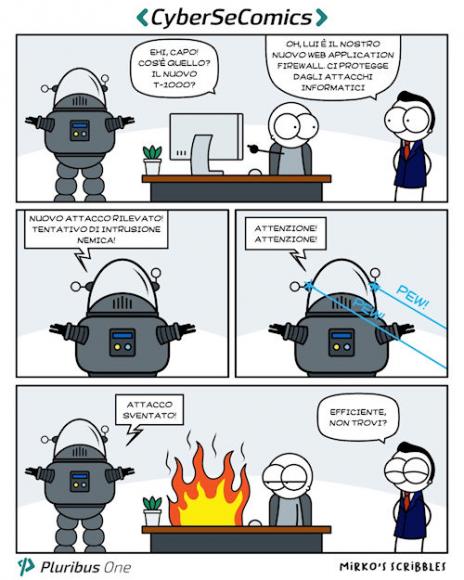

Untuk ini, Anda memerlukan Firewall Aplikasi Web (WAF), yang menyediakan fungsionalitas selengkap mungkin untuk memahami / mengelola lalu lintas HTTP (S), mendukung protokol terbaru dan konten informasi yang dapat dikaitkan dengan level ini.

Masalah terpecahkan? Sayangnya tidak.

Benar-benar memahami fungsi dan input/output yang diizinkan dan/atau sah dari aplikasi web bukanlah hal sepele, bahkan bagi pengembang, yang semakin mengetahui hanya beberapa bagian dari sistem. Kita dapat mengatakan bahwa WAF mendapatkan apa yang mereka bisa, melalui penggunaan tipikal tanda tangan serangan yang diketahui (definisi) (input terlarang tipikal) seperti yang disediakan secara gratis oleh OWASP3 untuk WAF sumber terbuka paling populer, Modsecurity4.

Tetapi iblis ada dalam detailnya. Tanda tangan semacam itu tentu saja "umum" dan memerlukan paling sedikit upaya penting "personalisasi" dalam fase produksi. Lebih jauh lagi, mereka hanya dapat melindungi terhadap contoh tertentu dari serangan yang diketahui (berdasarkan tanda tangan ini dihasilkan), sementara aplikasi web adalah program ad-hoc, masing-masing berbeda dengan caranya sendiri, dan masing-masing dengan basis pengguna sendiri yang berperilaku dengan cara tertentu.

Pada dasarnya, kita membutuhkan sistem yang mampu menganalisis peristiwa pada tingkat abstraksi yang jauh lebih besar daripada yang ditawarkan oleh tanda tangan yang telah ditentukan sebelumnya, tingkat di mana hak prerogatif aplikasi yang dipantau terbukti dan karenanya dapat dideteksi. penyimpangan berbahaya untuk bisnis yang mendasarinya untuk menghentikan mereka sebelum terlambat.